目录

👎

BLE Protocol in IoT Devices and Smart Wearable Devices: Security and Privacy Threats

Abstract

由于其超低能耗、良好的网络范围和数据传输速度,蓝牙低功耗(BLE)已成为物联网(IoT)和智能可穿戴设备的主要传输媒介。随着物联网(IoT)和蓝牙低功耗(BLE)连接协议的指数级增长,需要发现实际的安全分析来保护它的防御技术。不幸的是,IoT-BLE面临着欺骗攻击的风险,其中攻击者可以扮演一个设备并向其用户提供有害信息。此外,由于该协议的简化策略,存在许多安全和隐私漏洞。用STRIDE方法学对此量化安全分析进行证明改变来创建一个框架来处理IoT-BLE传感器的保护问题。因此,为这份分析中的各种曝光提供可能的攻击场景,并提供缓解策略。鉴于此,作者对支持BLE的智能可穿戴设备执行了STRIDE威胁建模,以了解攻击面。该研究评估了不同的利用场景:拒绝服务(DoS)、特权提升、信息披露、欺骗、篡改和否认对MI Band、One plus Band、Boat Storm智能手表和Fire Bolt Invincible的影响。

I. INTRODUCTION

所有物联网设备至少具有一个传感器单元,通过诸如BLE、Wi-Fi和ZigBee之类的通信协议,使计算机系统与自然环境之间实现更直接的集成[1]、[2]。 BLE是一种物联网通信协议,侧重于低功耗需求、较少的信道跳变以及对早期版本的改进安全性。BLE通常被称为蓝牙智能(BS),是最广泛使用的物联网通信技术[3]。它是无线个人区域网(WPAN)时代的BLE,最初于2010年6月包含在BCS(蓝牙核心规范)中,并且与普通蓝牙相比具有几个优越的功能。物联网越来越多地应用于企业系统、医疗保健系统、军事用品、信标、新型家用物品和各种软件包中。到2022年,将有150亿台连接的物联网设备[4]。几乎所有现代操作系统都支持蓝牙和BLE,包括Windows 10、Linux、Android和Mac OS [5]。

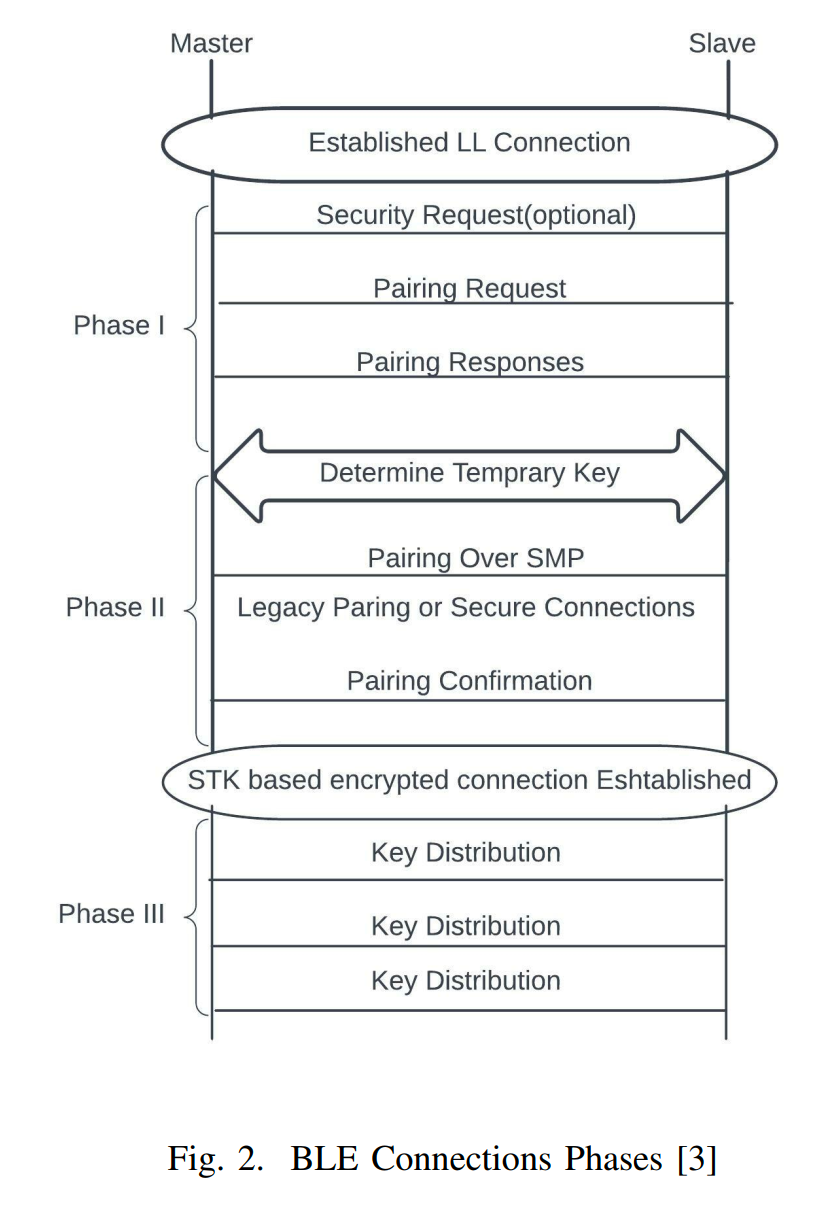

BLE配对过程分为三个步骤,如图2所示。首先,两个设备互相通知使用哪种配对技术,并在初始阶段说明BLE设备可以做什么和期望什么。第二阶段生成和处理一个短期密钥(STK)。为了生成STK,两个设备必须就一个临时密钥(TK)达成一致,该密钥与随机整数结合。STK不在设备之间传输。由于BLE现在在数十亿设备中使用,因此审视安全漏洞非常重要。

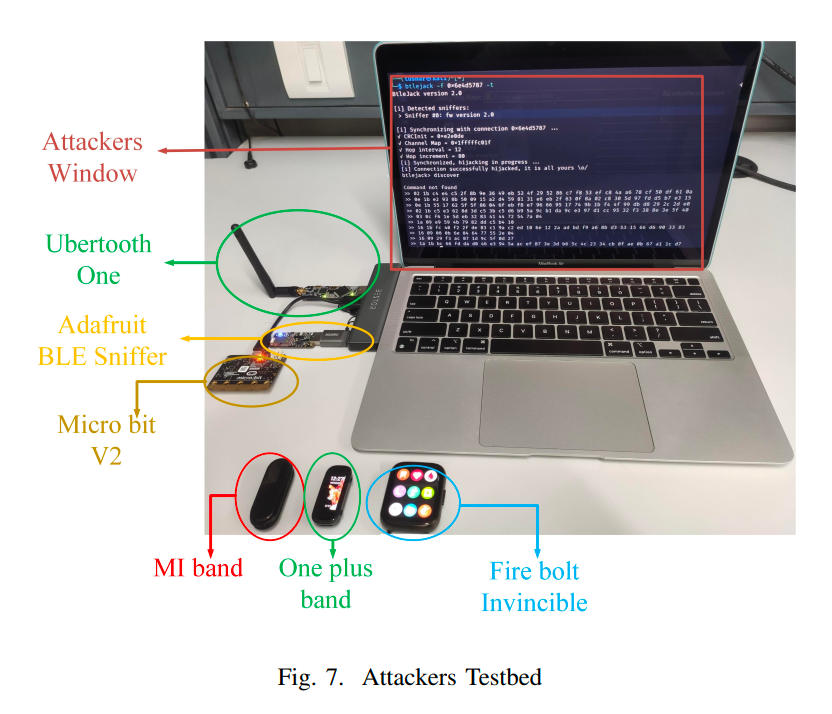

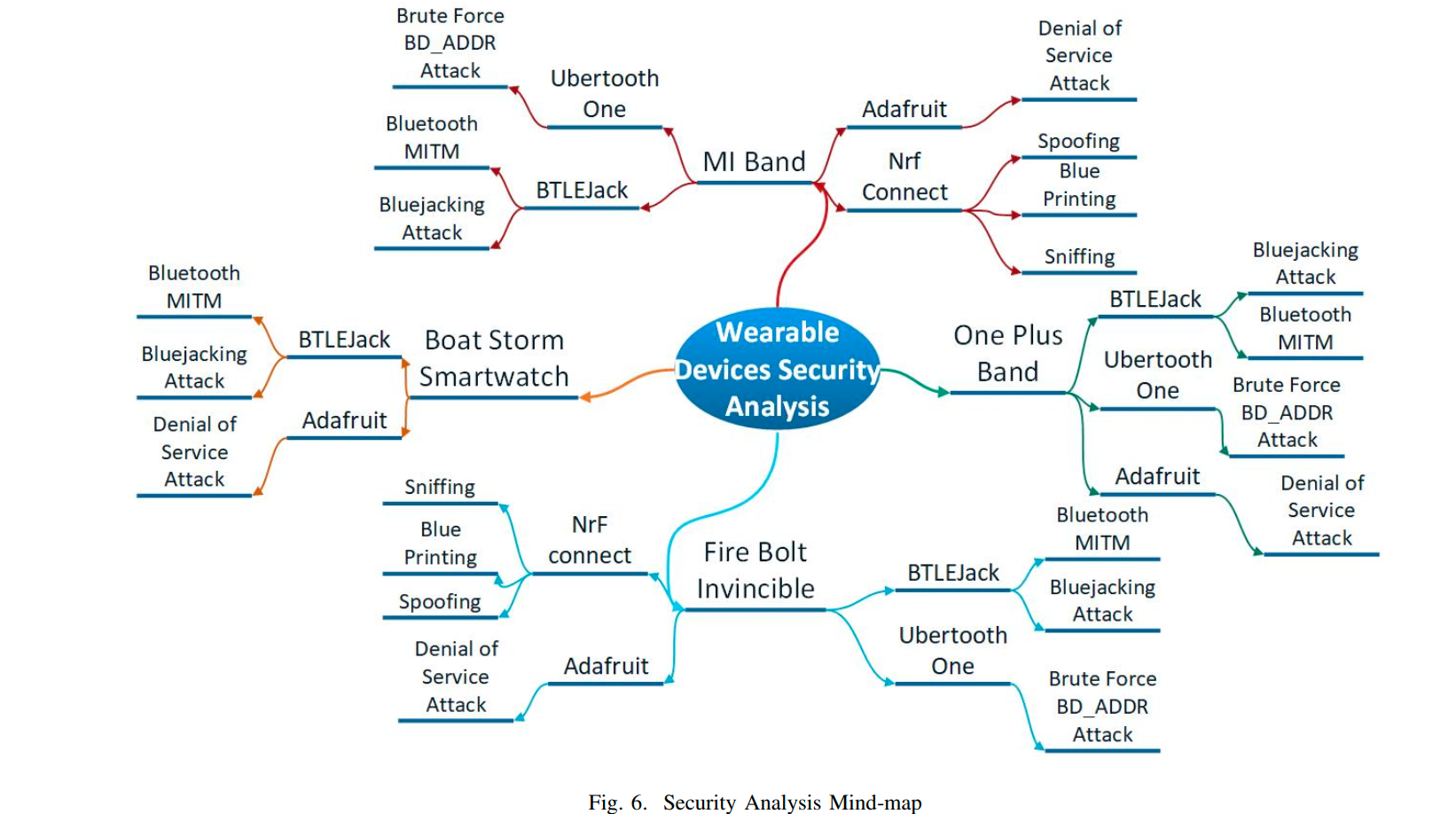

可穿戴设备,如小米手环4、Boat Storm智能手表、OnePlus手环和Firebolt Invincible智能手表,这些个人和工业设备使我们的生活更加便利,但它们也具有很高的威胁。由于BLE在医疗应用中的广泛使用,其漏洞可能具有致命的后果。我们发现,像小米手环4、Boat Storm智能手表、OnePlus手环和Firebolt Invincible智能手表这样的可穿戴设备存在不安全的配对、不适当的身份验证和糟糕的协议实现,使它们容易受到窃听、PIN破解和其他攻击的威胁[6]。安全风险包括泄露个人信息[7]。他们写道,个人安全风险、可识别信息以及对互联物联网关键基础设施的攻击令人担忧,例如会计和金融数据存储[8]。他写道,围绕物联网信任和传感器集成的担忧包括安全的物联网节点容易受到传感器威胁的影响[5]。关于BLE安全和隐私风险的多项独立研究已经发表,一些研究人员关注协议的安全设计,并执行特定攻击,利用协议的不足实现[9],[10],[11]。此外,学术界和工业界的安全研究人员在各种安全会议上提出了针对物联网BLE设备的多个攻击场景,通过使用btlejack、adafruit、ubertooth one等攻击工具对物联网BLE设备进行攻击[12],[13]。本研究旨在评估可穿戴设备的威胁范围。

这篇论文的贡献可以总结如下:

- 借助可穿戴设备的STRIDE威胁分析,我们利用在多个知名(最近的)BLE协议版本中识别出的几个漏洞来对BLE风险进行分类。

- 介绍在BLE可穿戴设备上的各种攻击示例,以及用于进行这些攻击的工具,并讨论所得到的教训。

- 为观察到的攻击威胁表面提供缓解技术建议。

II. TOOLS USED FOR ATTACKING AND ANALYSING BLE

本节详细介绍了开源安全研究人员创建的硬件和软件工具,用于分析各种BLE漏洞。安全研究人员使用了MITM、被动窃听和蓝牙加密。这些工具展示了标准物联网设备上的安全漏洞,如在思维导图分析中所示。这份开源、免费的工具清单有助于安全研究人员、BLE开发人员和测试人员构建低成本的应用组件,识别和评估漏洞,并保护BLE启用的物联网设备。本节列举了各种工具,用于对BLE可穿戴设备进行攻击。

A. Hardware tools

- Ubertooth: 一款用于探索蓝牙的免费工具称为Ubertooth。Ubertooth提供了能够 passively检测蓝牙和BLE设备通信的设备。2011年1月发布的Ubertooth One能够检测和解调2.4GHz频段的传输,带宽为1MHz [15]。Ubertooth可以嗅探数据并显示本地流量的可视化,按频率和传输强度(以dBm表示)进行排序。该研究大致估算了该地区的整体蓝牙流量,包括寻找超出该项目范围的物品的距离诊断 [4],[14]。信道频率上的信号强度用于构建Ubertooth频谱分析仪,如图12所示。绿色线显示了该识别频率的最强信号,而白色线显示当前的活动。无线技术通过空中传输数据,使得拦截或篡改这些数据包变得简单。

- ADA-FRUIT BLE Sniffer:Adafruit是一个类似于Ubertooth的蓝牙低能耗(BLE)数据包捕获设备。Adafruit由Adafruit工业创建[16]。它具有拦截发送的数据包的能力。可以使用此工具分析两个BLE设备。通过Wireshark收集数据。

B. Software tools

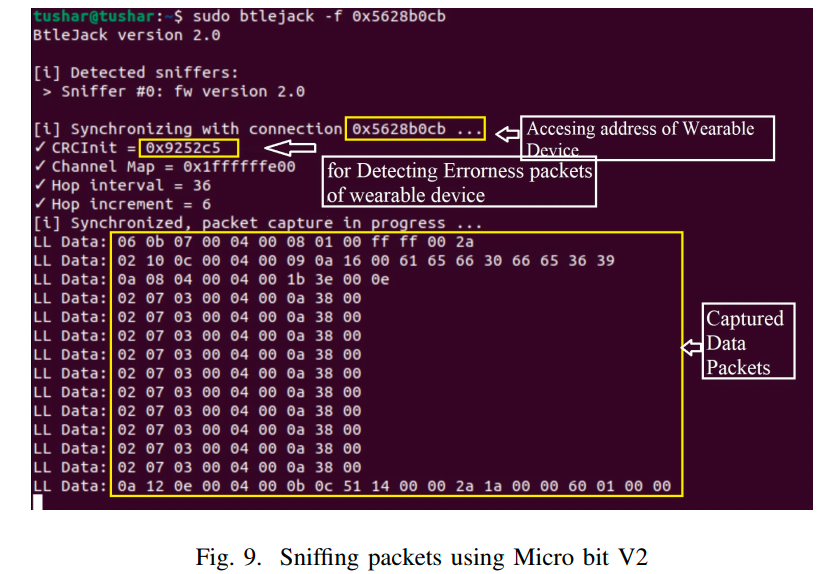

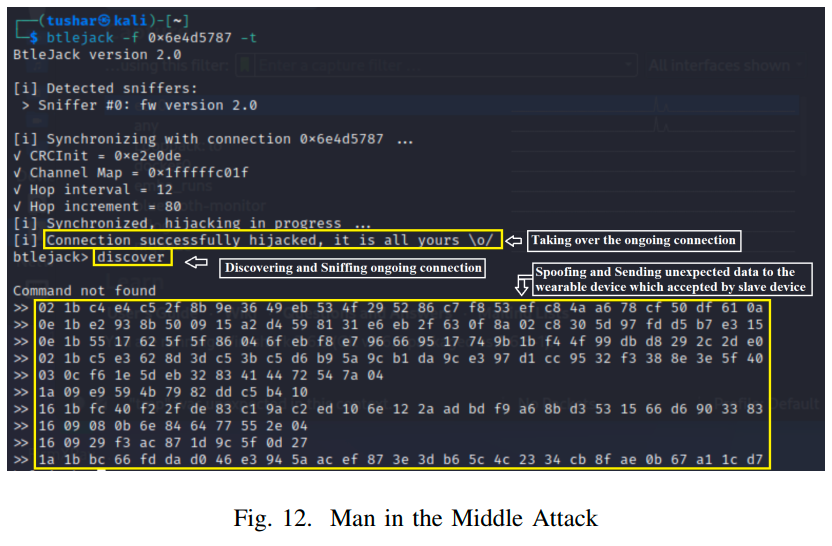

- Btlejack: Btlejack用于监视、干扰和劫持蓝牙低功耗设备。目前支持一个或多个此类设备,并且其中一个或多个正在运行特殊固件。基于BBC Micro: Bit开发。此实用程序的最新版本(2.0)支持BLE 4.0和5.0。然而,BLE 5.0仅支持1Mbps未编码的物理层(PHY)[14]。BtleJack通过主动断开主设备的连接并在连接中移动它来控制连接,进行拦截和嗅探。

- Wireshark: Wireshark是一款免费的数据包分析器。它是一个开源的网络协议分析器,经常用于数据包分析的软件。为了帮助数据收集,它可以通过以太网、蓝牙、USB端口和其他通信介质来收集信息。使用特定的过滤器,Wireshark的图形用户界面(GUI)用户可以在一些可穿戴设备的图4中看到捕获的数据包,其中供应商无法使用加密技术,数据以明文直接传输。

- Btlejuice: Cauquil创建了BtleJuice,并在2016年的DefCon24会议上展示了它作为针对BLE设备的中间人攻击。Btlejuice有四个组件,包括拦截分数、拦截代理、专用的web界面、Python和Node JS绑定。关键组件是拦截核心和代理。这两个组件独立运行,并通过Web Socket协议进行通信,Btlejuice作为BLE配件和移动应用程序之间的代理。

III. SECURITY PREREQUISITES FROM STRIDE THREAT ANALYSIS

通过查看可穿戴设备的数据流图(DFD),我们可以得出安全需求,并评估从分析小米手环4、Boat Storm智能手表、OnePlus手环和Firebolt Invincible智能手表等可穿戴设备中获得的攻击场景。由于在确定安全需求时,我们考虑从DFD图中得出的攻击场景,因为安全需求旨在阻止攻击者达到他们的目标,以下是一些提高安全性的方法。

- 在数据包中添加时间戳:在所有数据交换和连接过程中将时间戳纳入传输中,应在数据包中包含时间戳以避免重放攻击。

- 身份验证:即使攻击者编辑了消息,消息认证机制可以识别更改并防止其被插入。此外,为了避免连接到攻击者的设备、窃取账户和规避登录程序,应该使用用户身份验证过程。

- 加密:加密可以阻止攻击者读取和更改原始通信。因此,应通过数据包加密过程来防止消息更改和网络数据包嗅探。此外,在将任何敏感数据保存到数据库之前,必须对其进行加密。即使攻击者物理访问存储,也无法访问数据。

- 流量分析和入侵检测:攻击检测和流量分析很难完全停止过多的数据传输。因此,我们必须在服务器端使用流量分析和渗透测试来减轻这种情况。

- 安全的账户管理:为了避免账户被盗,所有用户必须安全地管理他们的账户。服务提供商应该向用户提供有关账户被盗可能性的信息,并保护数据存储。

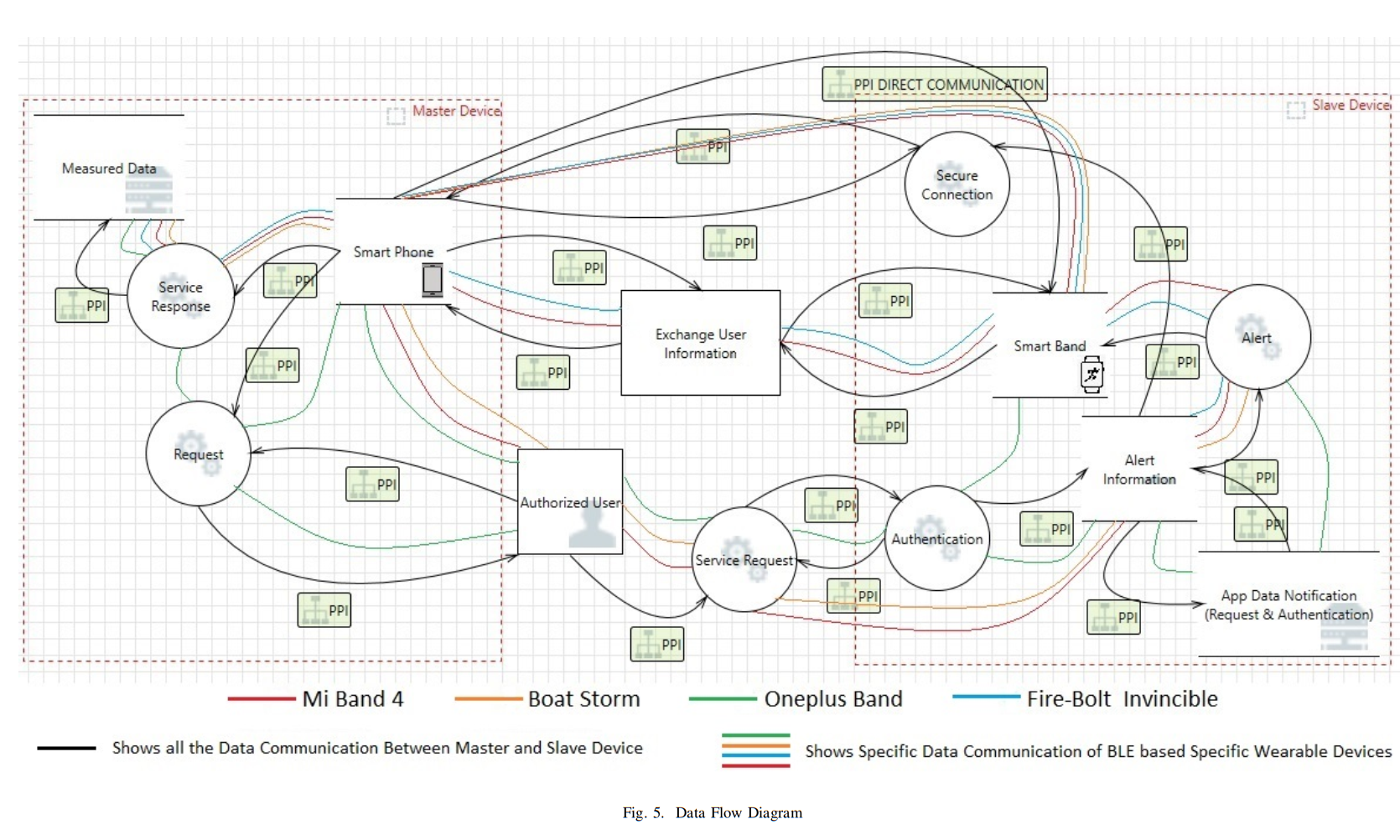

Microsoft的威胁建模工具根据我们的模型生成了基于数据流程图(如图5所示)的威胁建模报告。它自动生成了111个威胁。根据对智能手环安全性的先前研究,我们确定了44个可能实现攻击者目标的重要威胁。此外,在攻击分析部分A和B中提供了以下实际分析,其中涵盖了IoT-BLE可穿戴设备上的所有攻击场景。

IV. ATTACK ANALYSIS OF WEARABLE DEVICE

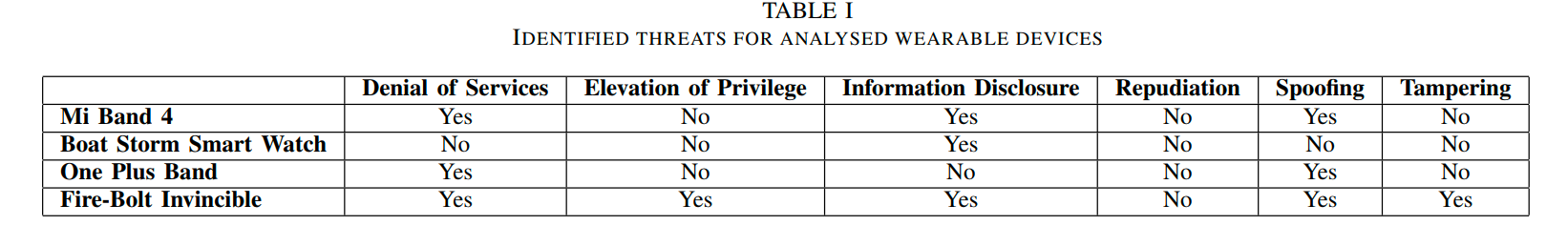

BLE的安全架构与经典蓝牙不同。BLE支持低功耗、计算能力受限的传感器以及与物联网设备的连接。在使用BLE时,我们必须在性能、安全性、隐私问题和低功耗之间做出选择。BLE标准中包含了不同的安全连接方式。设备绑定、链路层加密和设备安全列表。然而,很多IoT-BLE设备没有正确地实施这些安全方法。因此,由于许多这些风险是由于共同的底层架构或协议中的漏洞引起的,导致了众多的安全威胁,相同的缓解措施适用。一些攻击是相互关联的。本节重点介绍如何使用威胁模型序列来安排和执行攻击。用户信息在智能手机和智能手环之间传递,如图5的DFD中所示。还在表格中为特定的BLE可穿戴设备(小米手环4、Boat Storm智能手表、Oneplus手环和Firebolt Invincible)显示了每个威胁,如在识别的威胁分析中所示。应该在重点关注用户数据和智能手环服务的情况下,对系统进行检查,以克服BLE设备中的安全问题。

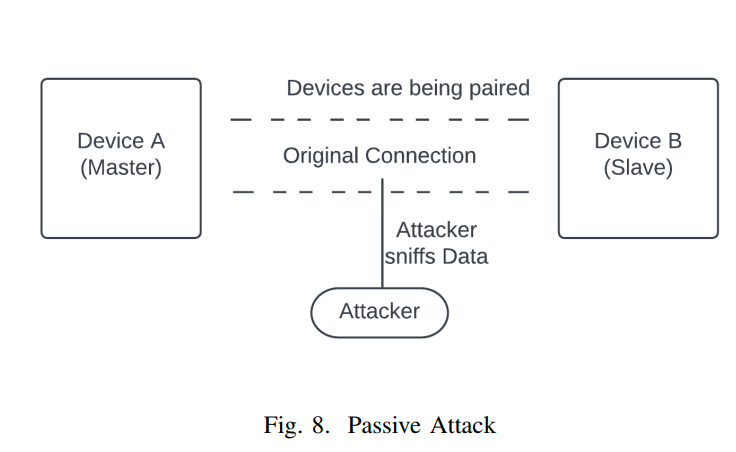

A. Passive Attack

在任何攻击场景中,第一步是被动监听。攻击者秘密地监视连接设备之间的每一次通信,从而导致各种破坏性攻击。通过某种方式干扰数据传输,我们可以窃听和拦截每个传递的数据。被动窃听攻击尤其容易受到攻击,因为数据是通过无线方式传输的,攻击者只需要一个拦截器,比如Micro

V2,就可以拦截设备(小米手环4、OnePlus手环和Firebolt Invincible)的无线通信。由于IoT-BLE可穿戴设备的通道切换是可预测且明显的,因此这些设备对这种攻击特别容易受到影响。大多数像小米手环4、Firebolt Invincible智能手表和Boat Storm这样的BLE系统都容易受到这种攻击的威胁,这是因为它们对BLE标准的保护不足,加密算法较差,以及几个关键的交换机制使得攻击者能够轻松解码数据。

B. Active Attacks

进行主动监听时,攻击者会干扰通信并在这些攻击中获取信息。中间人攻击(MITM)和重放攻击(Replay)是两种主动窃听攻击的版本,用于破坏数据完整性。在中间人攻击中,攻击者积极参与通信过程 [11]。与中间人攻击相比,重放攻击不会损害发送方或接收方,相反,攻击者会捕获数据包并重新发送它。

-

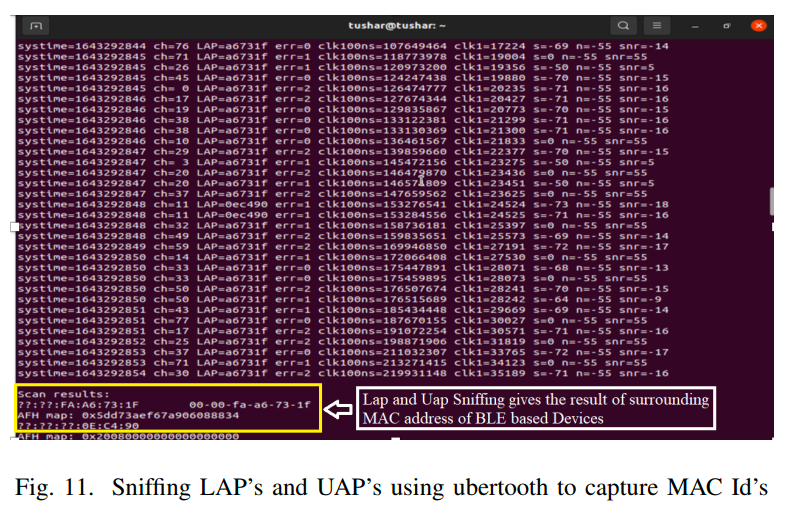

爆破BD-ADDR攻击:如前所述,蓝牙协议采用频率跳频扩频(FHSS)来避免干扰,通过在2.4GHz ISM无线电频段的独特频道之间进行跳频 [5]。用于时钟这种跳频行为的伪随机记录来自于BD-ADDR的“主设备”,要从设备中窃取数据,必须考虑跳频,这需要知道BD-ADDR的格式。蓝牙帧并不携带整个BD-ADDR,但包括较低地址部分(LAP),它是24位(三字节)的缩减。BD-ADDR实际上是LAP和组成上部地址部分(UAP)的1字节的组合。由于LAP在每个帧中都会广播,Ubertooth One可以被动捕获它们,以计算UAP和LAP部分。随着时间的推移,使用Ubertooth-Rx在扫描模式下(使用-z标志)从UAP和LAP嗅探设备获得的MAC地址(MAC ID)的发现,让设备在几分钟内紧密地进行通信。Ubertooth可以在隐藏和非可发现模式下寻找设备。在这里,Ubertooth并不是一个完整的BTLE设备;它只是一个嗅探器,收集LAP和UAP以形成地址,并向适当的BTLE设备发送查询。

-

蓝牙中间人攻击:对于传统蓝牙和BLE,对IoT系统中的MITM攻击策略已经进行了研究,MITM是一种常见的无线通信威胁 [6]。通过将自己置于BLE外围设备的中心,攻击者可能对它们进行中间人攻击。攻击者会拦截和修改多个设备提供的数据包,然后再发送给另一个设备。两个设备都不知道它们的数据被一个可疑的设备阻塞或修改了。

为了防止中间人攻击,BLE设备制造商必须严格遵守BLE协议的绑定和加密要求。最好不要使用不更新的设备进行匹配。对于开发人员来说,建议使用安全连接,因为它们比旧连接提供更强大的加密保护。如果Master设备(手机)意识到匹配设备(小米手环4)具有I/O能力,则在配对过程中应该提供MITM标志。

-

蓝图攻击(Blueprinting):蓝图攻击收集设备的详细信息,包括型号、制造商、唯一标识符(IMEI)和软件版本,重点关注用户隐私问题。这种攻击影响传统蓝牙和BLE。尽管这种攻击可能不会造成重大损害,但它用于组织对受害者设备的未来攻击。蓝图攻击不是一种严重的攻击,但它确实会暴露个人信息。根据BLE标准,IoT-BLE设备必须公开广播其GATT服务,以便攻击者可以获取这些数据[17]。此外,攻击者还可以获得特定制造商部署的设备数量的数据。如果设备存在已知的安全漏洞,这种攻击可能会造成相当大的损害。为了执行这种攻击,有几个开源工具可供使用。这些工具可以收集关于蓝牙协议栈的数据。另一个可以快速执行这种攻击的强大应用程序是nRF Connect for smartphones,它可以直接向IoT-BLE设备编写服务。

-

设备指纹识别:设备指纹识别是通过利用仅属于该设备的数据来识别特定设备,例如MAC地址、UUID、广播数据包和GATT服务。如上图12所示,设备指纹识别侵犯了用户的隐私。许多BLE设备的固定MAC地址可用于识别它们。通过分析IoT移动应用程序并从广告中识别静态UUID,许多基于BLE的IoT和可穿戴设备容易受到指纹识别攻击[17]。

- UUIDs具有分层结构,需要分析值集以确定UUID层次结构以进行指纹识别。同时,它可以确定应用层面的缺陷,比如不适当的加密使用。

- 嗅探到的广播UUID会导致IoT设备的指纹识别[13]。因此,一个单一的UUID可能会被多个应用程序使用。确实需要连接到设备。

- 这个可预测的值集实施层次的弱点,导致了对那些看起来容易受到嗅探或未经授权访问的设备的识别。

为了阻止这种攻击,我们需要修复应用程序级的漏洞。开发人员必须提供具有加密功能的密码保护。为了伪装UUID,可以实施加密技术,因为广播信号必须具有通道级别的度量[13]。因此,攻击者只能接收到令人讨厌的信号。

-

蓝色搜寻(Blue Stumbling):寻找具有已知安全问题的设备被称为蓝色搜寻。这是为了以后更重大的攻击而设置,而不是主动攻击。攻击者使用微型嗅探器(例如Microbit V2)在拥挤的区域中搜索易受攻击的设备,以保持不被察觉。攻击者以安全性弱点为目标的设备。当不需要BLE连接时,设备必须保持不可见或非可发现模式,以防止攻击者发现它。未经身份验证的设备只需提供最基本的信息。

-

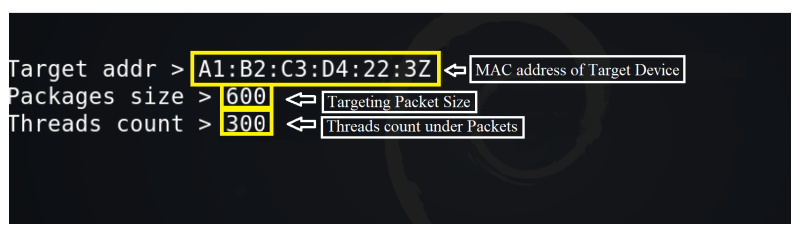

DOS(拒绝服务)攻击:蓝牙设备可以使用L2CAP协议请求和接收回显,从而进行DOS攻击。通过L2CAPping可以实现DOS攻击。L2CAPping允许查看与其他蓝牙设备建立的连接和往返时间。对智能手机的攻击范围最小约为10米。对于笔记本电脑的强大传输范围可以达到100米。使用像l2ping这样的标准工具,它包含在Linux Bluex utils软件包中。l2ping程序中的几个指令允许黑客指定数据包长度。黑客可以将恶意程序传播到蓝牙设备上,使它们对其用户无用。这种攻击可能会干扰受害者设备的正常运行,甚至可能损坏其功能。标准BlueZ实用程序分发中的l2ping中的-s number选项允许用户选择l2ping的数据包长度。许多设备使用600字节的数据包大小。它会创建一个所请求大小的数据包,并将其发送到提供的MAC地址。因此,被攻击设备的响应时间变得越来越长,被攻击设备的蓝牙功能停止工作。

V. SUMMARY OF BLE ATTACKS

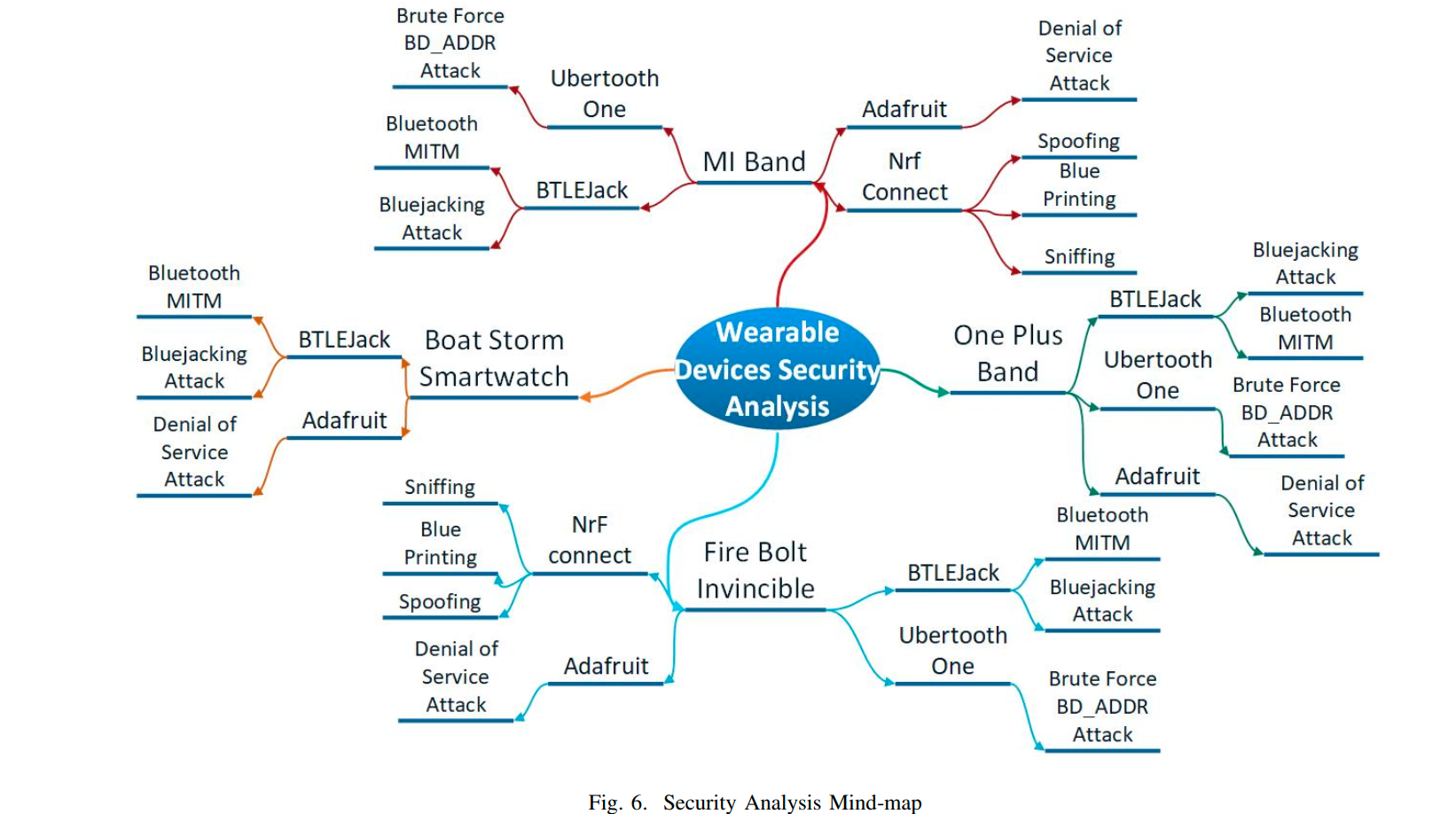

使用BLE协议的IoT设备和可穿戴设备存在多种漏洞。然而,很多问题都要归咎于糟糕的协议设计。一些BLE安全策略设备容易受到加密攻击配对技术和BLE隐私漏洞的影响。美国国家标准与技术研究所(NIST)和其他安全系统研究人员已经针对一些设备提供了相当旧版本的(BLE v4.0和v4.1)。根据作者在图15的思维导图中所示的分析,IoT-BLE面临来自三个OSI层次(例如物理层、数据链路层和应用层)的威胁。物理层攻击伴随着在无线电频谱中的攻击。蓝牙数据连接层是大多数攻击发生的地方。通过数据传输层进行数据传输,攻击者可以捕获链路层数据包,并通过链路层发送恶意数据包,因此链路层安全对于BLE开发者来说是一个重要问题。一些漏洞被描述为由设备制造商或开发人员错误实现的应用层漏洞。

VI. FUTURE SCOPE

启用BLE的智能可穿戴设备和物联网(IoT)设备已经成为我们日常生活的一部分。对于数据IoT设备的管理和访问控制需要非常安全。此外,可以通过服务器而不是用户连接到IoT设备。这种方式大大增强了设备管理和用户隐私的效果。这个服务器被设计用于防止IoT设备获得个人数据的访问权限。然而,如果网络/服务器受到损害,与之连接的所有设备都会面临风险。因此,研究人员可能会开始考虑使用分布式区块链技术来保护连接的IoT设备。各行各业都可以从BLE网状网络中受益。

本文作者:Du4t

本文链接:

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!